Gigant mediów społecznościowych, wciąż dotknięty liczbą numerów telefonów używanych przez 500 milionów użytkowników Facebooka w zeszłym miesiącu, zmaga się z nowym kryzysem prywatności: narzędziem, które może blokować konta na Facebooku powiązane z pocztą e-mail. Adresy są połączone, połączone na dużą skalę , nawet jeśli użytkownicy wybiorą ustawienia, aby uniemożliwić ich publiczny dostęp.

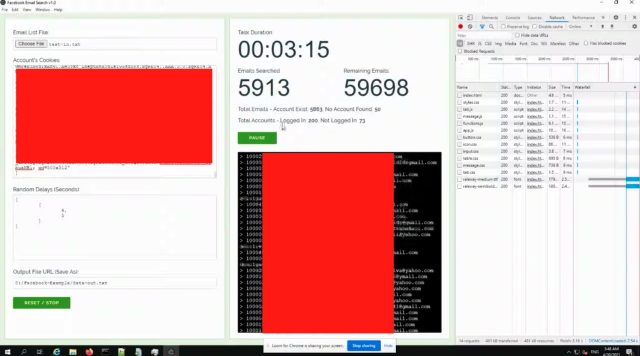

Film opublikowany we wtorek pokazał badacza demonstrującego narzędzie o nazwie Facebook Email Search v1.0, które może łączyć konta na Facebooku z nawet 5 milionami adresów e-mail dziennie. Badacz, który powiedział, że upublicznił się po Facebooku, powiedział, że znaleziona przez niego słabość jest na tyle „ważna”, aby można ją było naprawić, podał narzędziu listę 65 000 adresów e-mail i obserwował, co stało się później.

„Jak widać z dziennika wyjściowego, otrzymuję znaczną liczbę wyników” – powiedział badacz, gdy film pokazał, że narzędzie przegląda listę adresów. „Wydałem może 10 $ na zakup około 200 kont na Facebooku, aw ciągu trzech minut udało mi się to zrobić za 6 000 [email] Konta ”.

Ars otrzymał wideo pod warunkiem, że nie zostanie ono udostępnione. Pełna transkrypcja audio znajduje się na końcu tego posta.

Upuścić piłkę

W oświadczeniu Facebook powiedział: „Wygląda na to, że omyłkowo zamknęliśmy ten raport dotyczący premii za błędy przed przesłaniem go do odpowiedniego zespołu. Doceniamy, że badacz udostępnia informacje i podejmuje wczesne działania w celu rozwiązania tego problemu, podczas gdy my śledzimy, aby lepiej zrozumieć ich problemy ”. Wyniki ”.

Przedstawiciel Facebooka nie odpowiedział na pytanie, czy firma powiedziała badaczowi, że luka nie była na tyle ważna, aby uzasadnić rozwiązanie. Przedstawiciel powiedział, że inżynierowie Facebooka uważają, że złagodzili wyciek, wyłączając technikę pokazaną na filmie.

Badacz, któremu Ars zgodził się nie ujawniać swojej tożsamości, powiedział, że wyszukiwanie e-maili na Facebooku wykorzystywało lukę front-endu, którą niedawno zgłosił Facebookowi, ale „tak [Facebook] Nie uważaj tego za wystarczająco ważne, aby zostać poprawionym. „Na początku tego roku Facebook miał podobną lukę, która ostatecznie została naprawiona.

„To w zasadzie ta sama luka” – mówi badacz. „I z jakiegoś powodu powiedzieli mi bezpośrednio, że nic z tym nie zrobią, mimo że demonstrowałem to na Facebooku i zwróciłem na to ich uwagę”.

Na Twitterze

Celem Facebooka było nie tylko zapewnienie finansowania tych ogromnych zbiorów danych, ale także sposób, w jaki aktywnie stara się promować ideę, że wyrządzą one minimalną szkodę użytkownikom Facebooka. E-mail, który Facebook przypadkowo wysłał reporterowi z holenderskiej publikacji DataNews zatrudnił pracowników PR, aby „zdefiniowali to jako szeroko zakrojony problem branżowy i znormalizowali fakt, że ta działalność występuje regularnie”. Facebook dokonał również rozróżnienia między skrobaniem a hackami lub przerwami.

Nie jest jasne, czy ktoś aktywnie wykorzystał ten błąd do zbudowania ogromnej bazy danych, ale z pewnością nie byłoby to zaskakujące. „Uważam, że jest to dość niebezpieczna luka i chciałbym pomóc temu zapobiec” – powiedział badacz.

Oto pisemna transkrypcja filmu:

Chcę tutaj pokazać aktywną lukę w zabezpieczeniach Facebooka, która umożliwia złośliwym użytkownikom wysyłanie zapytań do adresów e-mail na Facebooku i zwracanie przez Facebooka wszystkich pasujących użytkowników.

Um, to działa z luką front-end na Facebooku, którą im zgłosiłem, która uświadomiła im, że nie są wystarczająco ważne, aby je załatać, co jest znaczącym naruszeniem prywatności i dużym problemem.

Ta metoda jest obecnie używana przez oprogramowanie obecnie dostępne w społeczności hakerskiej.

Obecnie jest używany do naruszania kont na Facebooku w celu przejęcia grup stron i kont reklamowych na Facebooku, aby oczywiście zarabiać pieniądze. Hm, nie ustawiłem tego wizualnego przykładu w żadnym JS.

Zrobiłem tutaj 250 kont na Facebooku, nowo zarejestrowanych kont na Facebooku, które kupiłem online za około 10 USD.

Hm, sprawdziłem lub poprosiłem o 65 000 adresów e-mail. Jak widać w dzienniku wyników tutaj, otrzymuję znaczną liczbę wyników.

Jeśli spojrzę na plik wyjściowy, zobaczysz, że mam nazwę użytkownika i adres e-mail, które są zgodne z wejściowymi adresami e-mail, których użyłem. Teraz, jak powiedziałem, wydałem może 10 dolarów na zakup około 200 kont na Facebooku z dwoma. W ciągu trzech minut udało mi się to zrobić dla 6000 kont.

Przetestowałem to na większą skalę i można go użyć do wyodrębnienia do 5 milionów adresów e-mail dziennie.

Na początku tego roku na Facebooku istniała luka w zabezpieczeniach, która została naprawiona. Zasadniczo jest to dokładnie ta sama luka w zabezpieczeniach. I z jakiegoś powodu powiedzieli mi bezpośrednio, że nic z tym nie zrobią, mimo że demonstruję to na Facebooku i zwracam na to ich uwagę.

Dlatego zwracam się do ludzi takich jak Ty w nadziei, że możesz wykorzystać swój wpływ lub kontakty, aby temu zapobiec, ponieważ jestem bardzo, bardzo pewny siebie.

Jest to nie tylko poważne naruszenie prywatności, ale także nowy, kolejny duży zrzut danych, w tym wiadomości e-mail, który umożliwia niechcianym stronom nie tylko wysyłanie tej wiadomości e-mail do dopasowań identyfikatora użytkownika, ale także dołączanie adresu e-mail dla numery telefonów, które były dostępne w przypadku wcześniejszych naruszeń. Jestem bardzo podekscytowany, że mogę zademonstrować lukę w interfejsie użytkownika, abyś mógł zobaczyć, jak to działa.

Nie zamierzam tego pokazywać w tym filmie tylko dlatego, że nie chcę, aby wideo było wykorzystywane, hm, nie chcę, aby metoda była wykorzystywana, ale jeśli chciałbym to zrobić, aby to zademonstrować, hm , jeśli to konieczne, ale jak widać widać, że wydaje się coraz więcej. Uważam, że jest to dość niebezpieczna luka i chciałbym pomóc temu zapobiec.